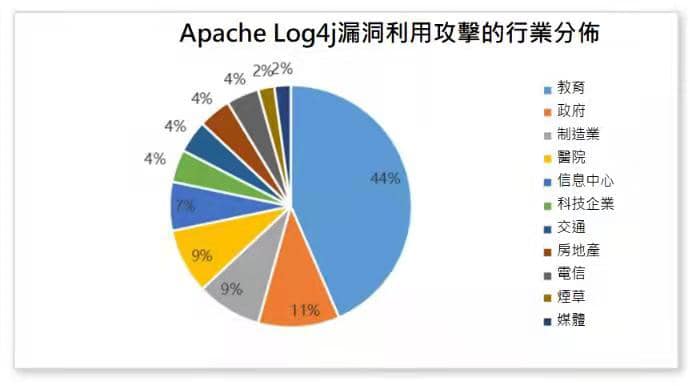

澳門網絡及數據安全學會針對近期Apache Log4j2遠端代碼執行漏洞舉辦研討會 12月15日澳門網絡及數據安全學會科研及社會關注小組針對近期Apache Log4j2遠端代碼執行漏洞舉辦研討會,請來該學會的技術支持單位深信服安全團隊派出專家何浚杰作個案分析及研究。 深信服安全團隊監測到一則Apache Log4j2元件存在遠端代碼執行漏洞的資訊,並成功復現該漏洞。由於Apache Log4j2某些功能存在遞迴解析功能,攻擊者可利用該漏洞在未授權的情況下,構造惡意資料進行遠端代碼執行攻擊,最終獲取伺服器最高許可權。此漏洞威脅等級評定為嚴重。澳門網絡安全事故預警及應急中心在12月10日下午亦因應該漏洞發出通知給各大政府部門及公營機構,需要重視及作出更新調整,從而證明該漏洞的嚴重性。 從深信服安全雲腦的攔截資料上看,僅1個小時就有3000多次漏洞利用攻擊,攻擊數量增長非常快。行業分佈上,教育、政府、製造業等行業更易受到該漏洞利用攻擊的影響。被攻擊的行業分佈如下。 研討會中小組成員們總結出應對方案, 澳門網絡及數據安全學會理事長黃信斌建議業界盡快完成網絡設備的風險自查,以防止此漏洞而衍生的新一輪網絡攻擊。市民如想獲取進一步資訊, 可聯絡本會, 取得《Apache Log4j2遠端代碼執行漏洞自查手冊》或尋求技術支援 (電郵:cdssmacau@gmail.com )。